Огляд важливих міжнародних стандартів

Стандарти — це концентрований досвід людей, які мають глибокі знання у своїй галузі та розуміють потреби організацій, які вони представляють: виробників, постачальників, замовників, користувачів, професійних асоціацій та органів влади. На основі цього спільного багажу знань створюються норми та вимоги, які допомагають працювати системніше та успішніше.

Відкрийте для себе деякі з найвідоміших та найпоширеніших стандартів, а також ті, що відповідають на сучасні виклики та зміни, які стосуються всіх нас.

ISO/IEC 27002:2022 – Інформаційна безпека, кібербезпека та захист конфіденційності – Заходи контролю інформаційної безпеки

(Information security, cybersecurity and privacy protection – Information security controls)

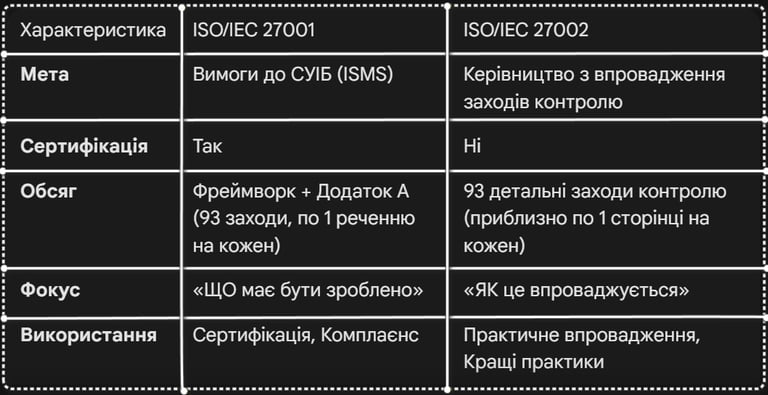

ISO/IEC 27002:2022 — це керівництво з впровадження заходів контролю інформаційної безпеки. У той час як ISO/IEC 27001 визначає вимоги до ISMS (СУІБ) і лише стисло описує, які заходи контролю існують (Додаток А), ISO/IEC 27002 заглиблюється в деталі та пояснює, як кожен окремий захід контролю може бути реалізований на практиці.

Фундаментальна різниця:

ISO/IEC 27001 каже: «Ви повинні впровадити контроль доступу» (1 речення в Додатку А).

ISO/IEC 27002 каже: «Ось як впровадити контроль доступу: мета, процедура, технічні деталі, кращі практики, типові помилки» (1 повна сторінка).

ISO/IEC 27002:2022 не підлягає сертифікації — це довідковий документ, який ви використовуєте разом із ISO/IEC 27001, щоб успішно побудувати свою СУІБ. Він дає організаціям чітке розуміння того, що означає кожен захід контролю, чому він важливий і як його слід конкретно впроваджувати.

Структура ISO/IEC 27002:2022: Стандарт описує 93 заходи безпеки, згруповані у 4 категорії (теми):

Організаційні заходи (37 заходів) – Управління (Governance), політики, ризик-менеджмент, управління постачальниками.

Заходи щодо персоналу (8 заходів) – Навчання, перевірка біографічних даних, підвищення обізнаності.

Фізичні заходи (14 заходів) – Безпека будівель, контроль доступу, захист від екологічних загроз.

Технологічні заходи (34 заходи) – Контроль доступу, шифрування, мережева безпека, безпечна розробка програмного забезпечення.

Кожен захід контролю в ISO/IEC 27002:2022 містить:

Мета (Purpose): Чому цей захід важливий?

Опис: Що охоплює цей захід?

Інструкція з впровадження: Як ви його реалізуєте?

Додаткова інформація: Додаткові примітки, кращі практики.

Система атрибутів: ISO/IEC 27002:2022 впроваджує інноваційну систему атрибутів, яка класифікує кожен захід за кількома вимірами:

Тип контролю: Превентивний, Детективний, Коригувальний.

Властивості інформаційної безпеки: Конфіденційність, Цілісність, Доступність.

Концепції кібербезпеки: Ідентифікація, Захист, Виявлення, Реагування, Відновлення (згідно з NIST).

Операційні можливості: Управління (Governance), Управління активами, Управління ідентифікацією тощо.

Домени безпеки: Управління, Захист, Оборона, Стійкість.

Ці атрибути допомагають організаціям фільтрувати заходи відповідно до їхніх специфічних потреб та пов'язувати їх з іншими фреймворками (NIST, CIS Controls).

Що таке ISO/IEC 27002:2022?

Чому ISO/IEC 27002:2022 важливий?

Сам по собі ISO/IEC 27001 може здатися складним: «Впровадьте 93 заходи» — але як саме? Саме тут на допомогу приходить ISO/IEC 27002. Це міст між теорією та практикою.

Без ISO/IEC 27002:

Організації змушені вгадувати, як впроваджувати заходи контролю.

Різні інтерпретації призводять до неузгоджених впроваджень.

Аудитори виявляють прогалини, оскільки не було дотримано кращих практик.

З ISO/IEC 27002:

Чіткі, практичні інструкції для кожного заходу.

Єдине розуміння в усій команді.

Вищий показник успішності при аудитах та сертифікації.

Особливо цінний для:

Команд безпеки, яким потрібні конкретні кроки для впровадження.

IT-відділів, які впроваджують технічні заходи контролю.

Консультантів та аудиторів, яким потрібно послідовно інтерпретувати стандарти.

Менеджменту, який хоче зрозуміти, чому певні заходи контролю є важливими.

Переваги для Вашого бізнесу

Практичне впровадження замість теорії

ISO/IEC 27002 перетворює абстрактні вимоги на конкретні інструкції до дії. Ви точно знаєте, що потрібно робити — жодних припущень.

Швидше впровадження

Завдяки чітким інструкціям та кращим практикам час до повного впровадження СУІБ значно скорочується. Команди можуть розпочати роботу негайно, не залучаючи спочатку зовнішніх консультантів.

Вищий показник успішності аудитів

Організації, які використовують ISO/IEC 27002 як керівництво, частіше проходять аудити з першої спроби, оскільки вони знають, чого очікують аудитори.

Узгоджене впровадження в усій компанії

Усі відділи працюють за однаковими стандартами та кращими практиками — більше немає суперечливих інтерпретацій.

Краща культура безпеки

Детальні пояснення допомагають працівникам зрозуміти, чому певні заходи є важливими, що веде до вищого рівня залученості.

Економія витрат

Завдяки структурованому впровадженню вдається уникнути дорогих помилок. Ви інвестуєте цілеспрямовано в правильні заходи контролю, замість того щоб витрачати бюджет на неефективні рішення.

Підготовка до сучасних загроз

11 нових заходів контролю спрямовані на сучасні ризики, такі як хмарна безпека, програми-вимагачі та атаки на ланцюг постачання — ваша СУІБ залишається на сучасному рівні.

Сумісність з іншими фреймворками

Система атрибутів дозволяє легко поєднувати стандарт із NIST Cybersecurity Framework, CIS Controls та іншими стандартами.

Підсумок найважливіших переваг

Чіткі, практичні інструкції з впровадження для всіх 93 заходів контролю

Швидше та ефективніше впровадження СУІБ

Вищий показник успішності при аудитах та сертифікаціях

Узгоджене впровадження в усій компанії

Краще розуміння та вище прийняття серед працівників

Економія витрат завдяки цілеспрямованим інвестиціям

Охоплення сучасних загроз (Cloud, Ransomware, Supply Chain)

Сумісність із NIST, CIS Controls та іншими фреймворками

Для кого актуальний ISO/IEC 27002:2022?

ISO/IEC 27002:2022 актуальний для всіх, хто впроваджує ISO/IEC 27001 або вже експлуатує СУІБ:

Команди безпеки та CISO (Конкретні кроки впровадження 93 заходів контролю)

IT-відділи (Технічні інструкції з впровадження)

Спеціалісти з комплаєнсу та ризик-менеджери (Розуміння цілей контролю)

Консультанти та аудитори (Стандартизовані інтерпретації)

Менеджмент та керівництво (Основа для інвестиційних рішень)

Онлайн-академії та e-learning платформи (Захист даних користувачів)

SaaS та хмарні архітектори (Заходи хмарної безпеки)

E-commerce та постачальники онлайн-послуг (Безпека платіжних даних)

Малі та середні підприємства (Структуроване впровадження безпеки)

Як EAS™ підтримує вас у впровадженні ISO/IEC 27002:2022?

A.5 Організаційні заходи (37 заходів)

Ці заходи стосуються управління (Governance), політик, процесів та організаційних рамкових умов:

Важливі заходи контролю:

A.5.1 Політики інформаційної безпеки — Створення та комунікація інструкцій з безпеки

A.5.7 Threat Intelligence — Збір та аналіз інформації про загрози

A.5.9 Інвентаризація інформації та інших активів — Asset-Management

A.5.19 Інформаційна безпека у відносинах із постачальниками — Безпека у третіх сторін

A.5.23 Інформаційна безпека для хмарних сервісів — Хмарна безпека

A.5.24 Incident Management — Планування та реагування на інциденти безпеки

A.5.30 Готовність ІКТ до безперервності бізнесу — IT-плани на випадок надзвичайних ситуацій

A.6 Заходи щодо персоналу (8 заходів)

Ці заходи стосуються людей та їхньої ролі в інформаційній безпеці:

Важливі заходи контролю:

A.6.1 Screening — Перевірка біографічних даних при прийнятті на роботу

A.6.2 Трудові договори — Застереження щодо безпеки в контрактах

A.6.3 Обізнаність, освіта та навчання — Постійне підвищення кваліфікації

A.6.4 Дисциплінарний процес — Поводження з порушеннями безпеки

A.6.5 Відповідальність після припинення роботи — Процеси Offboarding

A.6.8 Remote-Arbeit — Безпека при роботі з дому та мобільній роботі

A.7 Фізичні заходи (14 заходів)

Ці заходи стосуються фізичної безпеки будівель, приміщень та пристроїв:

Важливі заходи контролю:

A.7.1 Периметри фізичної безпеки — Розмежування та захист чутливих зон

A.7.2 Фізичний доступ — Контроль доступу до будівель та приміщень

A.7.4 Моніторинг фізичної безпеки — Камери спостереження, сигналізації

A.7.7 Clear Desk and Clear Screen — Чисті робочі столи та екрани

A.7.10 Безпечна утилізація або повторне використання пристроїв — Видалення даних

A.8 Технологічні заходи (34 заходи)

Ці заходи стосуються IT-систем, мереж, застосунків та даних:

Важливі заходи контролю:

A.8.1 Кінцеві пристрої користувачів — Безпека ноутбуків, смартфонів

A.8.2 Привілейовані права доступу — Управління правами адміністратора

A.8.3 Обмеження доступу до інформації — Принцип «Need-to-know»

A.8.5 Надійна автентифікація — Паролі, багатофакторна автентифікація

A.8.9 Управління конфігурацією — Управління системними конфігураціями

A.8.10 Видалення інформації — Безпечне видалення даних

A.8.11 Маскування даних — Захист чутливих даних у середовищах тестування

A.8.12 Запобігання витоку даних — Data Loss Prevention (DLP)

A.8.16 Моніторинг активностей — Logging and Monitoring

A.8.23 Веб-фільтрація — Контроль доступу до Інтернету

A.8.24 Використання криптографії — Шифрування

A.8.26 Вимоги до безпеки застосунків — Secure Development

A.8.28 Безпечне кодування — Secure Coding Practices

A.8.31 Розмежування середовищ розробки, тестування та промислової експлуатації

_______________________________________

📌Додаткова інформація: Відвідайте вебсайт ISO або зверніться до аудитора, сертифікованого EAS™, для отримання всебічної консультації щодо вашої конкретної ситуації.

4 категорії ISO/IEC 27002:2022 в деталях

European Attestation Standard™ (EAS™) орієнтується на практичні заходи контролю ISO/IEC 27002:2022 та гарантує, що ваші онлайн-послуги та цифрові пропозиції захищені відповідно до тих самих кращих практик — без необхідності для вас обов’язково проходити повну сертифікацію ISO.

Використовуючи критерії EAS™, ви можете:

Впроваджувати конкретні заходи безпеки відповідно до стандартів ISO

Структурувати свої технічні, організаційні та кадрові заходи

Застосовувати кращі практики для хмарної безпеки, контролю доступу та захисту даних

Підготувати свою організацію до майбутньої сертифікації ISO/IEC 27001

Побудувати довіру серед тих, хто навчається, клієнтів та партнерів завдяки підтвердженій безпеці

Професійно комунікувати з аудиторами, контролюючими органами та корпоративними клієнтами

Що змінилося в ISO/IEC 27002:2022?

Версія 2022 року є фундаментальною переробкою попередньої версії 2013 року.

З 114 до 93 заходів контролю:

58 заходів були оновлені та модернізовані.

24 заходи виникли внаслідок об'єднання 57 старих заходів (консолідація).

11 нових заходів було додано для протидії сучасним загрозам.

З 14 доменів до 4 категорій:

Стара структура: 14 доменів (Управління активами, Контроль доступу, Криптографія тощо).

Нова структура: 4 чіткі категорії (Організаційні, Персонал, Фізичні, Технологічні).

11 нових заходів контролю в ISO/IEC 27002:2022:

A.5.7 Threat Intelligence — Проактивний збір та аналіз інформації про загрози.

A.5.23 Інформаційна безпека для хмарних сервісів — Безпека у хмарних середовищах.

A.5.30 Готовність ІКТ до безперервності бізнесу — Плани на випадок надзвичайних ситуацій для IT-систем.

A.7.4 Моніторинг фізичної безпеки — Спостереження за будівлями та приміщеннями.

A.8.9 Управління конфігурацією — Управління конфігураціями систем та програмного забезпечення.

A.8.10 Видалення інформації — Безпечне видалення даних.

A.8.11 Маскування даних — Захист конфіденційних даних у середовищах тестування та розробки.

A.8.12 Запобігання витоку даних (Data Leakage Prevention) — Технології проти втрати даних.

A.8.16 Моніторинг активності — Моніторинг активності користувачів та систем.

A.8.23 Веб-фільтрація — Контроль доступу до Інтернету.

A.8.28 Безпечне кодування — Кращі практики безпечної розробки програмного забезпечення.

Ці нові заходи відображають реалії сучасних IT-середовищ: хмарні обчислення, дистанційна робота, DevOps, атаки на ланцюг постачання та архітектура Zero Trust.

ISO/IEC 27001 vs. ISO/IEC 27002: Різниця

Обидва стандарти використовуються разом: ISO/IEC 27001 задає структуру, а ISO/IEC 27002 надає деталі.

КОНТАКТИ

Moosbach,

Німеччина, 92709

АДРЕСА

© 2026 European Attestation Standard (EAS). Усі права захищені.

ДЛЯ НАШИХ МІЖНАРОДНИХ ПАРТНЕРІВ:

Наш вебсайт доступний німецькою, українською, англійською та італійською мовами. Для забезпечення ефективної співпраці ми надаємо офіційні документи EAS та атестаційні матеріали за запитом не лише цими, а й будь-якими іншими необхідними мовами за домовленістю.