Wichtige internationale Standards im Überblick

Standards sind konzentriertes Fachwissen von Menschen, die tiefe Kenntnisse in ihrer Branche haben und die Anforderungen der Organisationen verstehen, die sie vertreten: Hersteller, Lieferanten, Auftraggeber, Nutzer, Berufsverbände und Behörden. Auf Grundlage dieses gemeinsamen Erfahrungswissens entstehen Normen und Anforderungen, die helfen, systematischer und erfolgreicher zu arbeiten.

Entdecken Sie einige der bekanntesten und verbreitetsten Standards, sowie solche, die aktuelle Herausforderungen und Veränderungen adressieren und uns alle betreffen.

Informationssicherheit, Cybersicherheit und Schutz der Privatsphäre – Kontrollen der Informationssicherheit

(Information security, cybersecurity and privacy protection – Information security controls)

Die ISO/IEC 27002:2022 ist der Leitfaden für die Implementierung von Informationssicherheitskontrollen. Während ISO/IEC 27001 die Anforderungen an ein ISMS festlegt und nur kurz beschreibt, welche Kontrollen existieren (Anhang A), geht ISO/IEC 27002 ins Detail und erklärt, wie jede einzelne Kontrolle praktisch umgesetzt werden kann.

Der grundlegende Unterschied:

ISO/IEC 27001 sagt: „Sie müssen die Zugangskontrolle implementieren“ (1 Satz in Anhang A).

ISO/IEC 27002 sagt: „So wird die Zugangskontrolle implementiert: Zweck, Verfahren, technische Details, Best Practices, typische Fehler“ (1 Seite praktisch).

Die ISO/IEC 27002:2022 ist nicht zertifizierbar – sie ist ein Referenzdokument, das gemeinsam mit ISO/IEC 27001 verwendet wird, um das eigene ISMS erfolgreich zu strukturieren. Sie hilft den Verantwortlichen, genau zu verstehen, was jede Kontrolle bedeutet, warum sie wichtig ist und wie sie konkret implementiert werden sollte.

Struktur der ISO/IEC 27002:2022: Der Standard beschreibt 93 Sicherheitskontrollen, gruppiert in 4 Kategorien (Themen):

Organisatorische Kontrollen (37 Kontrollen) – Governance, Richtlinien, Risikomanagement, Lieferantenmanagement.

Personelle Kontrollen (8 Kontrollen) – Schulung, Hintergrundprüfungen, Sensibilisierung.

Physische Kontrollen (14 Kontrollen) – Gebäudesicherheit, Zugangskontrollen, Schutz vor Umweltrisiken.

Technologische Kontrollen (34 Kontrollen) – Zugangskontrolle, Kryptografie, Netzsicherheit, sichere Softwareentwicklung.

Jede Kontrolle in ISO/IEC 27002:2022 enthält:

Zweck (Purpose): Warum ist diese Kontrolle wichtig?

Beschreibung: Was umfasst die Kontrolle?

Leitfaden zur Implementierung: Wie wird sie umgesetzt?

Weitere Informationen: Zusätzliche Hinweise, Best Practices.

Attributsystem: Die ISO/IEC 27002:2022 führt ein innovatives Attributsystem ein, das jede Kontrolle nach verschiedenen Dimensionen klassifiziert:

Art der Kontrolle: Präventiv, Detektiv, Korrektiv.

Sicherheitseigenschaften: Vertraulichkeit, Integrität, Verfügbarkeit.

Cybersicherheitskonzepte: Identifizieren, Schützen, Erkennen, Reagieren, Wiederherstellen (basierend auf NIST).

Operative Fähigkeiten: Governance, Asset Management, Identity Management usw.

Sicherheitsdomänen: Governance, Schutz, Verteidigung, Resilienz.

Diese Attribute helfen Organisationen, Kontrollen nach ihren spezifischen Anforderungen zu filtern und sie mit anderen Frameworks zu verknüpfen (NIST, CIS Controls).

Was ist ISO/IEC 27002:2022?

Warum ist ISO/IEC 27002:2022 wichtig?

ISO/IEC 27001 allein kann entmutigend wirken: „Implementieren Sie 93 Kontrollen“ – aber wie genau? Hier kommt ISO/IEC 27002 ins Spiel. Sie ist der Brückenbauer zwischen Theorie und Praxis.

Ohne ISO/IEC 27002:

Organisationen müssen erraten, wie die Kontrollen umzusetzen sind.

Unterschiedliche Interpretationen führen zu inkonsistenten Implementierungen.

Auditoren finden Lücken, weil Best Practices nicht eingehalten wurden.

Mit ISO/IEC 27002:

Klare und praktische Anleitungen für jede einzelne Kontrolle.

Einheitliches Verständnis im gesamten Team.

Höhere Erfolgschancen bei Audits und Zertifizierungen.

Besonders wertvoll für:

Sicherheitsteams, die konkrete Umsetzungsschritte benötigen.

IT-Abteilungen, die technische Kontrollen implementieren.

Berater und Auditoren, die Standards kohärent interpretieren müssen.

Management, das verstehen will, warum bestimmte Kontrollen wichtig sind.

Vorteile für Ihr Business

Praktische Umsetzung statt Theorie

ISO/IEC 27002 verwandelt abstrakte Anforderungen in konkrete Handlungsanweisungen. Sie wissen genau, was zu tun ist – kein Rätselraten mehr.

Schnellere Implementierung

Mit klaren Anleitungen und Best Practices verkürzt sich die Zeit bis zur vollständigen ISMS-Implementierung erheblich. Teams können sofort loslegen, ohne erst externe Berater zu engagieren.

Höhere Audit-Erfolgsquote

Organisationen, die ISO/IEC 27002 als Leitfaden nutzen, bestehen Audits häufiger beim ersten Versuch, da sie wissen, was Auditoren erwarten.

Konsistente Umsetzung im gesamten Unternehmen

Alle Abteilungen arbeiten nach denselben Standards und Best Practices – keine unterschiedlichen Interpretationen mehr.

Bessere Sicherheitskultur

Die detaillierten Erklärungen helfen Mitarbeiterinnen zu verstehen, warum bestimmte Maßnahmen wichtig sind – was zu höherem Engagement führt.

Kostenersparnis

Durch strukturierte Implementierung werden teure Fehler vermieden. Sie investieren gezielt in die richtigen Kontrollen, statt Budget für ineffektive Maßnahmen zu verschwenden.

Vorbereitung auf moderne Bedrohungen

Die 11 neuen Kontrollen adressieren aktuelle Risiken wie Cloud-Sicherheit, Ransomware und Supply-Chain-Angriffe – Ihr ISMS bleibt auf dem neuesten Stand.

Kompatibilität mit anderen Frameworks

Das Attribut-System ermöglicht einfache Verknüpfung mit NIST Cybersecurity Framework, CIS Controls und anderen Standards.

Zusammenfassung der wichtigsten Vorteile

✓ Klare, praxisnahe Implementierungsanleitungen für alle 93 Kontrollen

✓ Schnellere und effizientere ISMS-Umsetzung

✓ Höhere Erfolgsquote bei Audits und Zertifizierungen

✓ Konsistente Umsetzung im gesamten Unternehmen

✓ Besseres Verständnis und höhere Akzeptanz bei Mitarbeiterinnen

✓ Kosteneinsparung durch gezielte Investitionen

✓ Abdeckung moderner Bedrohungen (Cloud, Ransomware, Supply Chain)

✓ Kompatibilität mit NIST, CIS Controls und anderen Frameworks

Für wen ist ISO/IEC 27002:2022 relevant?

ISO/IEC 27002:2022 ist relevant für alle, die ISO/IEC 27001 implementieren oder bereits ein ISMS betreiben:

Sicherheitsteams und CISOs (Konkrete Umsetzungsschritte für Kontrollen)

IT-Abteilungen (Technische Implementierungsanleitungen)

Compliance- und Risikomanager (Verständnis der Kontrollziele)

Beraterinnen und Auditorinnen (Standardisierte Interpretationen)

Management und Geschäftsführung (Verständnis für Investitionsentscheidungen)

Online-Akademien und E-Learning-Plattformen (Schutz von Lernendendaten)

SaaS- und Cloud-Anbieter (Cloud-Sicherheitskontrollen)

E-Commerce und Online-Dienstleister (Zahlungsdatensicherheit)

Kleine und mittlere Unternehmen (Strukturierte Sicherheitsimplementierung)

Wie unterstützt EAS™ Sie bei ISO/IEC 27002:2022?

A.5 Organisatorische Kontrollen (37 Kontrollen)

Diese Kontrollen betreffen Governance, Policies, Prozesse und organisatorische Rahmenbedingungen:

Wichtige Kontrollen:

A.5.1 Policies für Informationssicherheit – Erstellung und Kommunikation von Sicherheitsrichtlinien

A.5.7 Threat Intelligence – Sammlung und Analyse von Bedrohungsinformationen

A.5.9 Inventar von Informationen und anderen Werten – Asset-Management

A.5.19 Informationssicherheit in Lieferantenbeziehungen – Sicherheit bei Drittanbietern

A.5.23 Informationssicherheit bei Cloud-Services – Cloud-Sicherheit

A.5.24 Incident Management – Planung und Reaktion auf Sicherheitsvorfälle

A.5.30 ICT-Bereitschaft für Business Continuity – IT-Notfallpläne

A.6 Personelle Kontrollen (8 Kontrollen)

Diese Kontrollen betreffen Menschen und deren Rolle in der Informationssicherheit:

Wichtige Kontrollen:

A.6.1 Screening – Hintergrundprüfungen bei Einstellungen

A.6.2 Arbeitsverträge – Sicherheitsklauseln in Verträgen

A.6.3 Sensibilisierung, Schulung und Training – Bewusstseinsbildung

A.6.4 Disziplinarverfahren – Umgang mit Sicherheitsverstößen

A.6.5 Verantwortlichkeiten nach Beendigung – Offboarding-Prozesse

A.6.8 Remote-Arbeit – Sicherheit bei Homeoffice und mobilem Arbeiten

A.7 Physische Kontrollen (14 Kontrollen)

Diese Kontrollen betreffen physische Sicherheit von Gebäuden, Räumen und Geräten:

Wichtige Kontrollen:

A.7.1 Physische Sicherheitsbereiche – Abgrenzung und Schutz sensibler Bereiche

A.7.2 Physischer Zutritt – Zugangskontrollen zu Gebäuden und Räumen

A.7.4 Physische Sicherheitsüberwachung – Überwachungskameras, Alarme

A.7.7 Clear Desk und Clear Screen – Saubere Schreibtische und Bildschirme

A.7.10 Sichere Entsorgung oder Wiederverwendung von Geräten – Löschen von Daten

A.8 Technologische Kontrollen (34 Kontrollen)

Diese Kontrollen betreffen IT-Systeme, Netzwerke, Anwendungen und Daten:

Wichtige Kontrollen:

A.8.1 Benutzer-Endgeräte – Sicherheit von Laptops, Smartphones

A.8.2 Privilegierte Zugriffsrechte – Verwaltung von Admin-Rechten

A.8.3 Einschränkung des Informationszugriffs – Need-to-know-Prinzip

A.8.5 Sichere Authentifizierung – Passwörter, Multi-Faktor-Authentifizierung

A.8.9 Konfigurationsmanagement – Verwaltung von System-Konfigurationen

A.8.10 Informationslöschung – Sichere Datenlöschung

A.8.11 Datenmaskierung – Schutz sensibler Daten in Test-Umgebungen

A.8.12 Verhinderung von Datenlecks – Data Loss Prevention (DLP)

A.8.16 Überwachung von Aktivitäten – Logging und Monitoring

A.8.23 Web-Filterung – Kontrolle des Internetzugangs

A.8.24 Verwendung von Kryptographie – Verschlüsselung

A.8.26 Anforderungen an Anwendungssicherheit – Secure Development

A.8.28 Sichere Codierung – Secure Coding Practices

A.8.31 Trennung von Entwicklungs-, Test- und Produktionsumgebungen

_______________________________________

Mehr erfahren: Besuchen Sie die ISO-Website oder kontaktieren Sie einen EAS™-zertifizierten Auditor für eine umfassende Beratung zu Ihrer spezifischen Situation.

Die 4 Kategorien von ISO/IEC 27002:2022 im Detail?

Der European Attestation Standard™ (EAS™) orientiert sich an den praktischen Kontrollen von ISO/IEC 27002:2022 und stellt sicher, dass Ihre Online-Dienstleistungen und digitalen Angebote nach denselben Best Practices geschützt werden – ohne dass Sie selbst ISO-zertifiziert sein müssen.

Durch die Verwendung von EAS™-Kriterien können Sie:

Konkrete Sicherheitskontrollen nach ISO-Standards implementieren

Ihre technischen, organisatorischen und personellen Maßnahmen strukturieren

Best Practices für Cloud-Sicherheit, Zugangskontrolle und Datenschutz anwenden

Ihre Organisation auf eine zukünftige ISO/IEC 27001-Zertifizierung vorbereiten

Vertrauen bei Lernenden, Kundinnen und Partnern durch nachweisbare Sicherheit aufbauen

Professionell mit Auditorinnen, Regulierungsbehörden und Enterprise-Kunden kommunizieren

Was hat sich in ISO/IEC 27002:2022 geändert?

Die Version 2022 ist eine grundlegende Überarbeitung der vorherigen Version von 2013.

Von 114 auf 93 Kontrollen:

58 Kontrollen wurden aktualisiert und modernisiert.

24 Kontrollen wurden aus 57 früheren Kontrollen zusammengeführt (Konsolidierung).

11 neue Kontrollen wurden hinzugefügt, um moderne Bedrohungen zu adressieren.

Von 14 Domänen auf 4 Kategorien:

Alte Struktur: 14 Domänen (Asset Management, Access Control, Cryptography usw.).

Neue Struktur: 4 klare Kategorien (Organisatorisch, Personell, Physisch, Technologisch).

Die 11 neuen Kontrollen in ISO/IEC 27002:2022:

A.5.7 Threat intelligence – Proaktive Sammlung und Analyse von Informationen über Bedrohungen.

A.5.23 Sicherheit der Informationen bei der Nutzung von Cloud-Diensten – Sicherheit in Cloud-Umgebungen.

A.5.30 ICT-Bereitschaft für Business Continuity – Notfallpläne für IT-Systeme.

A.7.4 Überwachung der physischen Sicherheit – Überwachung von Gebäuden und Räumlichkeiten.

A.8.9 Konfigurationsmanagement – Verwaltung von System- und Softwarekonfigurationen.

A.8.10 Löschung von Informationen – Sichere Löschung von Daten.

A.8.11 Datenmaskierung – Schutz sensibler Daten in Test- und Entwicklungsumgebungen.

A.8.12 Verhinderung von Datenabfluss (Data Leakage Prevention) – Technologien zum Schutz vor Datenverlust.

A.8.16 Überwachung von Aktivitäten – Monitoring der Benutzer- und Systemaktivitäten.

A.8.23 Web-Filterung – Kontrolle des Zugriffs auf das Internet.

A.8.28 Sichere Programmierung – Best Practices für sichere Softwareentwicklung.

Diese neuen Kontrollen spiegeln die Realität moderner IT-Umgebungen wider: Cloud Computing, Remote Work, DevOps, Lieferkettenangriffe und Zero-Trust-Architekturen.

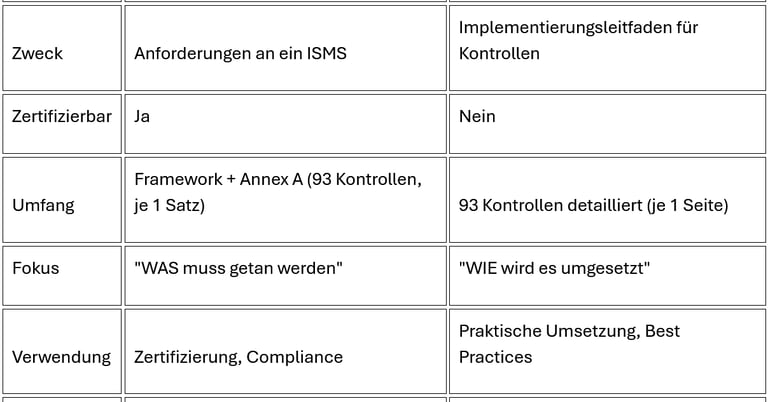

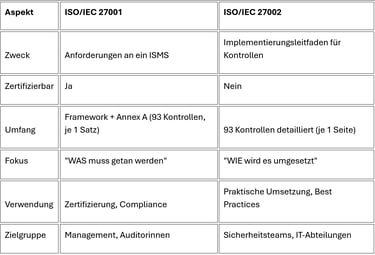

ISO/IEC 27001 vs. ISO/IEC 27002: Der Unterschied

Beide Standards werden zusammen verwendet: ISO/IEC 27001 gibt die Struktur vor, ISO/IEC 27002 liefert die Details.

KONTAKTE

Moosbach,

Deutschland, 92709

ADRESSE

© 2026 European Attestation Standard (EAS). Alle Rechte vorbehalten.

FÜR UNSERE INTERNATIONALEN PARTNER:

Unsere Website wird auf Deutsch, Ukrainisch, Englisch und Italienisch gepflegt. Für die Zusammenarbeit stellen wir offizielle EAS-Dokumente und Attestierungsunterlagen auf Anfrage nicht nur in diesen, sondern in jeder weiteren benötigten Sprache nach Absprache bereit.